هفته پیش ارتش الکترونیک سوریه با هک کردن سایت فوربس، دیتابیسی شامل اطلاعات یک میلیون کاربر رو در دسترس همه قرارداد. کارهای زیادی روی این اطلاعات انجام شده و یکی از کارهایی که من خوشم اومد، بررسی دیتابیس سایت فوربس توسط سایت “نیکد سکیوریتی” بود. در ادامه اون نوشته رو میارم.

این نوشته سه هدف رو دنبال می کنه:

- گزارشی از اتفاقی که افتاده

- بررسی خطرهای احتمالی ناشی از این هک و اعلام اینکه چه چیزی واقعا دزدیده شده

- تحسین عملکرد سایت فوربس برای شیوه مناسب نگهداری از پسوردها

بعد از نفوذهای پیاپی اخیر و لو رفتن دیتابیس سایت های بزرگ، رقابتی بین کارشناسان امنیتی ایجاد شده که ببینن کی زودتر می تونه پسوردها رو کرک کنه یا نکته های جالب تری رو توشون پیدا کنه.

سایت فوربس از PHPass Portable برای هش کردن پسورد استفاده کرده. این فریمورک هر پسورد رو ۸۱۹۳ بار MD5 هش می کنه. این روش برای لاگین کردن کاربرها به اندازه کافی سریعه و برای کرک کردن پیچیده است که کرک کردن رو طولانی و سخت می کنه، مخصوصا وقتی با تعداد زیادی پسورد رو به رو باشیم.

برای اینکه بتونیم مقایسه ای داشته باشیم باید بگم پروسه ای که در کرک کردن پسوردهای هش شده با MD5 حدود یک ساعت طول می کشه، در مورد پسوردهای سایت فوربس حدود ۸ هزار ساعت زمان می بره، یه چیزی حدود یک سال.

البته این قضیه به معنی امن بودن پسوردها نیست. اگر پسورد ضعیفی رو انتخاب بکنیم، این روش هش کردن کمک چندانی نخواهد کرد. برای مثال از یک میلیون پسورد، ۵۰۰ پسورد متعلق به کارمندان فوربس جدا شد و پس از ۱ ساعت حدود یک چهارم پسوردها کرک شد.

با توجه به اینکه کرک کردن کل پسوردها کار بسیار زمان بریه، تصمیم گرفتیم که روی پسوردهای ضعیفی که کاربران انتخاب کرده اند تمرکز کنیم.

ستونی در دیتابیس وجود داره که شامل یک تاریخ می شه. با توجه به اینکه تاریخ ها از سال ۲۰۰۹ شروع شده و تا ۲۰۱۴ و پیش از نفوذ ادامه داشته و با توجه به اینکه تاریخ های اول مربوط به آدرس ایمیل های سایت فوربسه و اولین تاریخ هم مربوط به کاربر ادمین، منطقیه که فرض کنیم این تاریخ، زمان ساخت اکانته.

- با این فرض می تونیم یک سوال بپرسیم: آیا کیفیت پسوردها از ۲۰۰۹ تا ۲۰۱۴ تغییر کرده؟

- یا به عبارت دیگه: آیا طی ۵ سال گذشته چیزی در مورد پسورد یاد گرفتیم؟

- و سوال دیگه می تونه این باشه: آیا تفاوتی بین کیفیت پسوردهای انتخابی کاربران سرویس دهنده های مختلف ایمیل، وجود داره؟

- یا به عبارت دیگه: کدام سرویس دهنده ایمیل، کاربران آگاهتری در مورد پسورد داره؟

بررسی سرویس دهنده های ایمیل، نتیجه مورد انتظاری داشت:

1 2 3 4 | gmail.com 413,978 (39%) yahoo.com 184,665 (17%) hotmail.com 88,059 (8%) aol.com 25,633 (2%) |

برای بررسی های بعدی ۱۰ هزار ردیف اول و ۱۰ هزار ردیف آخر از هر سرویس دهنده انتخاب شدند، یعنی:

1 2 3 4 5 6 7 8 | FG10K: First 10K Forbes accounts for Gmail users FY10K: First 10K Forbes accounts for Yahoo users FH10K: First 10K Forbes accounts for Hotmail users FA10K: First 10K Forbes accounts for AOL users LG10K: Last 10K Forbes accounts for Gmail users LY10K: Last 10K Forbes accounts for Yahoo users LH10K: Last 10K Forbes accounts for Hotmail users LA10K: Last 10K Forbes accounts for AOL users |

برای لیست پسوردهای پراستفاده نیز از ۱۰۰ پسورد پر استفاده سایت ادوب استفاده کردیم. این لیست پس از افشای دیتابیس این سایت به دست آمده. تنها تفاوت در نمونه هایی بود که پسورد، ترکیبی از اسم ادوب بود که فوربس جایگزینش شد. برای مثال به جای adobe1 و adobeadobe از forbes1 و forbesforbes استفاده شد.

سپس هر دسته پسورد انتخابی رو با استفاده از لیست بالا کرک کردیم. روند کرکینگ با چند پروسسور، علیرغم پیچیده بودن روش هش پسوردها، چند دقیقه ای بیشتر طول نکشید.

قبل از اینکه نتیجه بررسی ها رو بگم، سعی کنید حدس بزنید که پسورد کاربرهای کدوم سرویس دهنده از همه ضعیف تر بوده.

حدس زدید؟

نتیجه بررسی های پسورد کاربرهایی که بین سال ۲۰۰۹ تا ۲۰۱۲ ثبت نام کردند طبق نمودار زیره:

بهترین وضعیت رو کاربران aol داشتند و بی ملاحظه ترین کاربرها در انتخاب پسورد هم کاربران جیمیل بودند. قبول کنید که حدستون اشتباه بود.

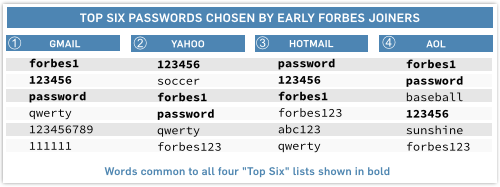

این هم لیست ۶ پسورد ضعیف به ترتیب میزان استفاده. در تصویر می بینید که همچنان password و ۱۲۳۴۵۶ در صدر جدول بدترین پسوردها به چشم می خورند.

و نتیجه بررسی های مشابه برای کاربرهایی که در سال های ۲۰۱۳ و ۲۰۱۴ ثبت نام کرده اند به این شکله:

در این لیست امنترین کاربرها، کاربران ایمیل یاهو اند. حدس نمی زدید، نه؟

و بدترین پسوردها رو هم می تونید در تصویر زیر ببینید. به نظر می رسه کاربرهای AOL و HOTMAIL به جای ۱۲۳۴۵۶ از ۱۲۳۴۵۶۷۸۹ و ۹۸۷۶۵۴۳۲۱ استفاده کرده اند که همچنان پسورد ضعیفی است.

خبر خوب اینکه کاربرانی که جدیدتر ثبت نام کرده اند، پسوردهای بهتری انتخاب کرده اند یا بهتره بگیم پسوردهای بد کمتری استفاده کرده اند.

نسبت بهتر شدن پسوردها هم این شکلیه:

1 2 3 4 | Yahoo users: 11x less likely Gmail users: 9x less likely Hotmail users: 5x less likely AOL users: 2x less likely |

و بازهم بیشترین تغییر مثبت رو کاربران یاهو داشتند.