در دوران پسا اناسای به سر می بریم 🙂

البته همه کم و بیش می دونستیم که تحت نظریم ولی تا حالا جدی جدی بهمون نگفته بودن که عمق این نظارت چقدره. حالا که میدونیم دیگه دلیلی برای طفره نیست. باید یه فکری برای بیرون رفتن از این وضعیت کرد.

در پست دیگه ای توضیح داده بودم که چطور می شه با استفاده از جیمیل و یک ابزار جانبی، ایمیل امن فرستاد. توی این پست اما فراتر از ایمیل می گم. اینکه گشت و گذارهای اینترنتیمون چطور باشه، چت، تلفن و …

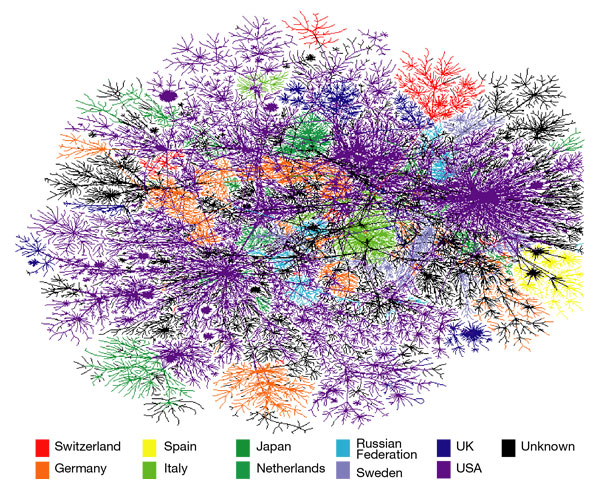

تور Tor

فکر کنم دیگه همه از تور شنیدیم. این ابزار که در نسخه ای از اون یک فایرفاکس پرتابل و هماهنگ هم همراه خودش داره، با کد کردن دیتای خروجی و وردودی و انتقال از طریق افرادی در نقاط دیگه ای از دنیا که بخشی از اینترنتشون رو هدیه کردن به آزادی بیان، ما رو قادر به اینترنت گردی به صورت ناشناس می کنه. تور همچنینی سرویسی به نام “پنهان” داره که اجازه می ده سایت هایی رو راه بندازید بدون اینکه آدرس واقعی اونها لو بره.

لینک

چت محرمانه Off-the-Record – OTR

این ابزار با موارد زیر به شما کمک می کنه که چت های امنی داشته باشید:

- رمزگذاری: کسی نمیتواند متن چت های شما را بخواند

- شناسایی: مطمئن می شوید با همان کسی چت می کنید که قصد داشته اید

- قابلیت انکار: پیامهایی که می فرستید امضایی ندارند و قابل ردگیری وسیله شخص سومی نیستند. پس از چت هرکسی می تواند متن را جوری تغییر دهد که گویا از طرف شما ارسال شده با اینحال در زمان چت، دریافت کننده پیام می تواند مطمئن باشد که پیام ها از طرف شما و بدون تغییر به دستش رسیده است.

- رمزگذاری رو به جلو: با این گزینه حتی اگر کلید خصوصی شما به دست کس دیگه ای بیافته، نمی تونه متن چت های قدیمی شما رو بخونه.

حلقه ساکت Silent Circle

این سرویس برای ارسال پیام های متنی و صوتی رمزگذاری شده است از کاربر به کاربر. در واقع زمانی که شما پیام رو محل ارسال رمزگذاری کنید دیگه اون بین حتی خود سرویس دهنده هم امکان چک کردن محتوا رو نخواهد داشت. این سرویس روی ویندوز، آیفون، آیپد و اندروید قابل استفاده است.

لینک

تلفن قرمز Redphone

این سرویس هم نرم افزار دیگری است برای ارتباط رمز گذاری شده دوو کاربر. نکته اینکه این نرم افزار با پشتیبانی مالی مالیت دهنده های آمریکایی و سازمان تکنولوژی باز. دولت آمریکا این پروژه را برای کمک به مخالفین حکومت های سرکوبگر خارجی پشتیبانی می کند! نکته اینجاست که برای جلب اطمینان کاربران سایر کشورها، باید نرم افزاری داشت که هیچ حکومتی نتواند جاسوس اش رو بکنه حتی آمریکا 🙂

این نرم افزار متن باز است و محققان و برنامه نویسان مستقل می تونند برای اطمینان، متن اون رو برای صحت ادعاهای سازندگان چک بکنند.

لینک

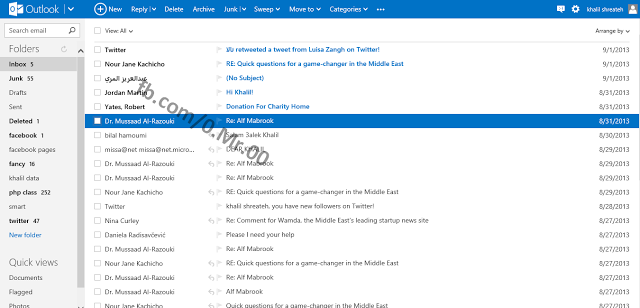

خارج کردن باتری گوشی

البته این برای خارجی هاست :). طبق گزارش گاردین اناسای نه تنها شماره هایی که باهاشون تماس گرفتیم رو چک می کنه بلکه محل تماس گیرنده رو هم جمع آوری می کنه. در واقع محل نزدیک ترین آنتن تلفن همراه رو ثبت می کنه، چه زمان تلفن کردن و یا حتی بدون اون. متاسفانه راهی برای خلاصی از این مورد وجود نداره چون سرویس دهنده های تلفن همراه باید بتونن محل شما رو شناسایی کنن تا امواج رو براتون بفرستن وقتی کسی باهاتون تماس گرفت. پس تنها راه خاموش کردن تلفنه و اگر پارانویا دارید می تونید باتری گوشیتون رو هم در بیارید یا بذاریدش خونه.