هفته گذشته توییت یکی از دوستان رو دیدم که از سواستفاده از تصاویر خصوصی زنان ایرانی در توییتر ناراحت بود. با نگاهی به اکانت گفته شده، متوجه شدم پیدا کردن فرد مسئول این سواستفاده نباید کار مشکلی باشه اما گستره سواستفاده بیشتر از یک اکانته.

اخطار: این نوشته شامل تصاویر محو شده است اما همین تصاویر هم ممکنه برای کسانی ناراحتکننده باشه.

بخش اول – وب سایت

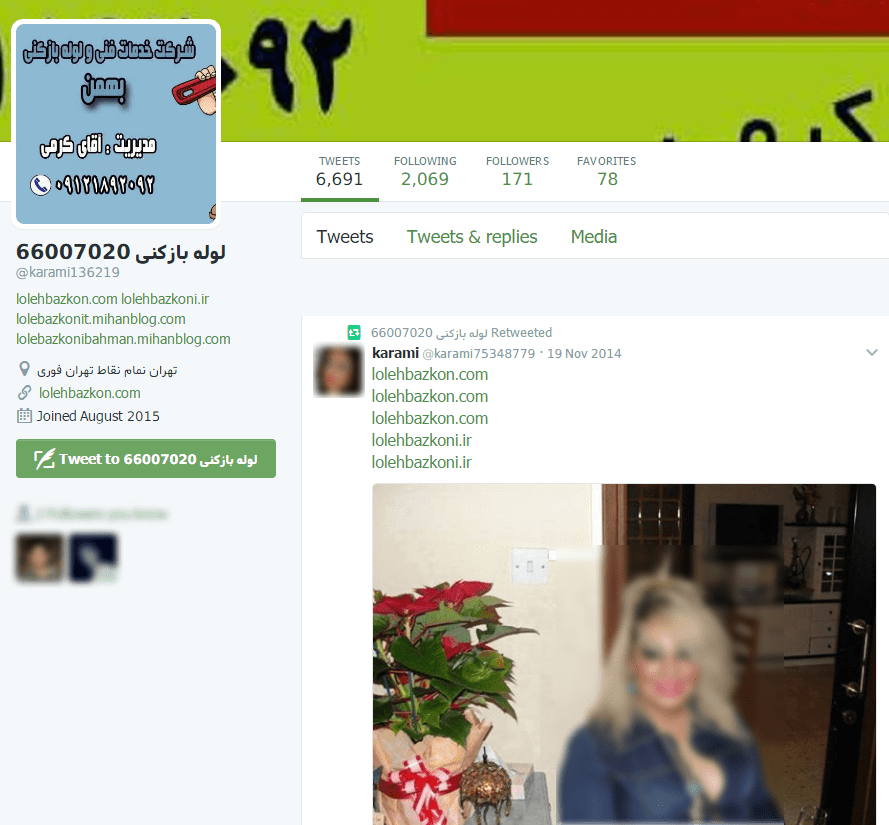

همه توییتها یک سایت سرویس «لوله بازکن» رو تبلیغ میکردند. بررسی دامنهها (lolehbazkoni.ir و lolehbazkon.com) و سرور نشون داد که به احتمال زیاد کسی که دامنه رو ثبت کرده و سرور رو تهیه کرده در این سواستفاده دخالتی نداشته. قبل از نوشتن این متن، ایمیل فرستادم و بهش اطلاع دادم که ممکنه با این نوشته اسمی ازش برده بشه جایی. همین ابتدا باید بگم که من نشونهای از همکاری آقای «ع.الف ن.» در این سواستفاده ندیدم.

در ادامه خواهیم دید که مدیر سایت، شخصا پشتپرده ساخت اکانت و توزیع تصاویر است.

بخش دوم – اکانتهای مرتبط

در ابتدا با چک کردن ارتباط اکانتها، تاریخچه توزیع تصاویر در توییتر و جستجوی نامهای مشابه، تعداد دیگهای از اکانتهایی که برای سواستفاده از تصاویر خصوصی زنان ایرانی ساخته شده بود رو پیدا کردم.

یکی از شیوههای معمول این سواستفادهگرها فالو کردن تعداد زیادی کاربره که اونها رو ترغیب کنه با دیدن تصویر پروفایل و توییتهای دیگه، فالوش کنند و به هدف نهایی که تبلیغ محصوله برسه. در تصویر زیر میبینید که از هر قشر و عقیدهای ممکنه فریب این روش رو بخورند و این اکانت مخرب رو فالو کنند.

نتیجه پیگیریهای من در توییتر این ۱۴ اکانت مرتبط بود:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 | https://twitter.com/karami75348779 https://twitter.com/emamia8201 https://twitter.com/karami136219 https://twitter.com/ali73124230 https://twitter.com/lolehbazkon711 https://twitter.com/lolehbazk https://twitter.com/lolehbazkon44 https://twitter.com/karami136200 https://twitter.com/lolehbazkon444 https://twitter.com/bkarami850 https://twitter.com/mohab2080 https://twitter.com/lolehbazkon https://twitter.com/lolehbazkonik https://twitter.com/sarahakimi981 |

میبینیم که همه اکانتها اشارهای به «لوله بازکن» و نام خانوادگی «کرمی» دارند. در ابتدا حدس میزدم که شاید برای بدنام کردن کسی این اکانتها ساخته شده که به این وضوح داره تبلیغ یک شرکت رو انجام میده و اسم مدیرش رو استفاده میکنه.

باید بررسی رو بیشتر میکردم تا بتونم با اطمینان بیشتری این فرضیه رو رد یا تایید کنم.

برای این کار مجبور شدم ایمیلی که باهاش اکانتهای توییتری ساخته شده بود رو پیدا کنم، با اکانتهای احتمالی در فیسبوک، اینستاگرام و سایتهای دیگه مقایسه کنم و صحتشون رو بسنجم.

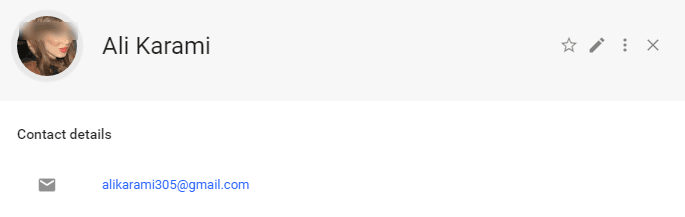

اکانتهای توییتری با این ایمیلها ساخته شده:

1 2 3 4 5 | alikarami136219@yahoo.com mansorkarami3@gmail.com mohammadkarami31@gmail.com alikarami305@gmail.com lolehbazkon@gmail.com |

با ایمیل mohammadkarami31@gmail.com اکانت توییتر karami75348779 ساخته شده بود و همچنین اکانت فیسبوک محمد کرمی (mohammad.karami.7545)

میتونیم بیینیم که محمد کرمی در اکانت فیسبوک، به برخی از اکانتهای تویتری لینک داده:

شماره تلفن پشتیان این اکانت فیسبوک ۰۹۱۲۱۸۹۲۰۹۲ بود که با همین شماره تلفن اکانت فیسبوک منصور کرمی (mansor.karami.5) هم ساخته شده.

ایشون با اکانت منصور کرمی هم به برخی دیگه از اکانتهای توییتر لینک داده:

همچنین اکانت فیسبوک دیگهای به اسم «لوله بازکنی تخلیه چاه» که اون هم تصاویر خصوصی زنان رو منتشر میکنه، با همین شماره تلفن ساخته شده (lolehbazkonikarami).

اکانتهای دیگه این فرد از این قراره:

گوگل پلاس (حسین کرمی): https://plus.google.com/115720787780817867955

آپارات: http://www.aparat.com/lolehbazkon

اینستاگرام: instagram.com/__09121892092

اینستاگرام: https://www.instagram.com/lolehbazkoni

اینستاگرام: https://www.instagram.com/lolehbazkon71/

لنزور: http://www.lenzor.com/lolehbazk

سایت اسک: https://ask.fm/alikarami

یوتیوب: https://www.youtube.com/channel/UCxlntGGAoTqycW7IuF9P2BQ

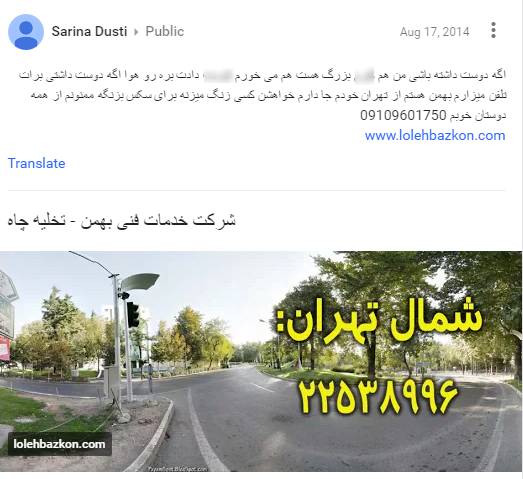

همچنین اکانت گوگل پلاسی به اسم «سارینا دوستی» داره اما به اشتباه در یکی از نوشتهها اسمش رو اعلام کرده:

در نوشته دیگهای در سال ۲۰۱۴ هم ایمیلش رو نوشته:

لیست اکانتها و وبلاگهای دیگهاش رو میتونید توی این تصویر ببیند:

دو مورد دیگه برای رد فرضیه «بدنام کردن» به مجموعه اطلاعات بالا اضافه شد.

۱. ایشون به اشتباه در اکانت فیسبوک «لوله بازکنی تخلیه چاه» فیلمی از خودش رو منتشر کرده که با چهرهاش با تصاویرش در اکانتهای دیگه هماهنگی داره. من ردی از این فیلم جای دیگه پیدا نکردم.

۲. شماره حسابهای اعلام شده در سایت «لوله بازکنی» معتبر بوده و به اسم ایشون بود.

با توجه به همه اطلاعات گفته شده، فردی که اکانتهای متعدد و وبلاگهای گوناگون ساخته و با انتشار تصاویر خصوصی زنان ایرانی، سعی در تبلیغ شرکتش رو داشته آقای بهمن کرمی است. ایشون با اسامی منصور، علی، محمد و حسین کرمی هم خودش رو معرفی میکنه.

اگر رفتارهای ایشون آسیب دیدید، میتونید با تشکیل پرونده ازش شکایت کنید.

همچنین همونطور که در نوشتههای قبلی گفتم، در صورتی که آقای بهمن کرمی تمامی اکانتها و وبلاگهایی که جهت سواستفاده از تصاویر خصوصی زنان ایرانی ساخته رو ببنده، من هم این نوشته رو از دسترس خارج میکنم.