کارشناسان سیمانتک موفق شدند یک Back Door جدید که از نوع کرم اینترنتی است کشف بکنند. هدف این بدافزار سرورهایی است که از آپاچی تامکت استفاده می کنند.

درهای پشتی نوعی از تروجان ها و کرم های اینترنتی اند که به هکر دسترسی اجرای فرمان در سیستم قربانی رو می دن. این شکلی هکر می تونه اطلاعات سیستم آلوده شده رو بدزده و یا با دردست گرفتن کنترلش به سیستم های دیگه حمله کنه.

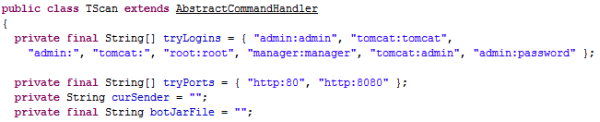

بک دورهایی که معمولا توسط هکرها استفاده می شه از PHP استفاده می کنند مثل PHP.Backdoor.Trojan ولی در این روش جدید، هکرها با استفاده از زبان برنامه نویسی JAVA یک تروجان Java.Tomdep اسم گذاری شده رو نوشتن.

این بدافزار به جای ساختن یک صفحه جدید، مثل یک ربات IRC عمل می کنه و با ایجاد ارتباط با یک سرور IRC دستورهای هکر رو دریافت و اجرا می کنه. سیستم آلوده شده به جز دستورهای عادی مثل دانلود، آپلود، ایجاد یک پروسس جدید، آپدیت کردن خودش و غیره، سرورهای دیگه ای که از آپاچی تامکت استفاده می کنن رو پیدا کرده و بدافزار رو بهشون ارسال می کنه. ممکنه که هدف هکر استفاده از سرورهای قربانی برای حمله DDoS باشه.

این بدافزار جاوایی پس از پیدا کردن سرور هدف، سعی می کنه با ترکیبی از نام کاربری و پسوردهای ضعیف، به اون وارد بشه.

بعد خودش رو به سرور هدف می فرسته.

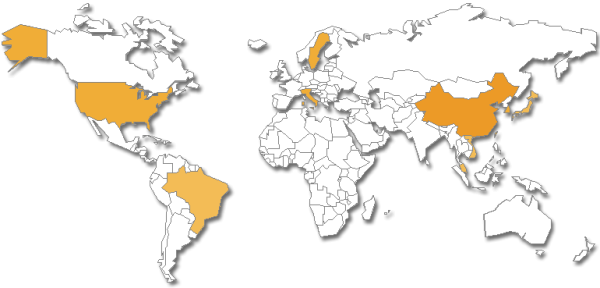

طبق تحقیقات سیمانتک، سرورهای کنترل کننده و دستور دهنده (C&C) در تایوان و لوکزامبورگ هستند. قربانی های این حمله نیز در کشورهای معدودی قرار دارند.

برای جلوگیری از این حمله نرم افزار سرور و آنتی ویروس خود رو به روز نگهدارید. از پسوردهای پیچیده تر استفاده کنید و کنترل بیشتری روی پورت های باز داشته باشید.