پیش از این در مورد یک ضعف امنیتی در اندروید گفتم که در همه نسخه های اون موجود بود و با استفاده از اون هکر می تونست فایل مخرب خودش رو به اسم یک نرم افزار شناخته شده جا بزنه. پس از کشف اون مورد، گوگل یه بررسی مجدد روی تمام اپلیکیشن های موجود در گوگل پلی انجام داد و یه تعداد که از این مورد برای گسترش بدافزار استفاده کرده بودند رو حذف کرد. همچنین روند ثبت اپلیکیشن ها رو تغییر داد که مطمئن بشه اپلیکیشن های جدید این مشکل رو نداشته باشند.

این ضعف امنیتی تا نسخه ۴.۳ با اندروید بود و ۹۹ درصد دستگاههای اندرویدی رو در بر می گرفت. گوگل اما در نسخه ۴.۴ این ضعف رو برطرف کرد.

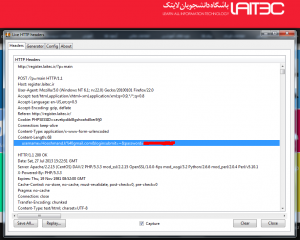

با ارائه کد اندروید ۴.۴، یک محقق اعلام کرد که این نسخه نیز ضعف امنیتی مشابه نسخه های قبلی داره. جی فریمن برای اثبات یک اسکریپت پایتون نوشته که تصویرش رو می تونید ببینید:

همونطور که در اسکریپت می بینید اون میاد دوتا فایل apk رو به عنوان فایل جدید (که حاوی بدافزاره) و فایل قدیمی می گیره. هکر مشخص می کنه که کدوم فایل رو از بسته اصلی می خواد تغییر بده و چه تغییری می خواد بده. این کد هم کل فایل بسته اصلی رو در بسته جدید قرار می ده و فقط اون فایل خاص رو که رسید اول دیتای فایل اصلی رو می ریزه و سپس دیتای مورد نظر هکر رو رو به انتها اضافه می کنه.

در این روش کلید رمزگذاری فایل apk دستنخورده باقی می مونه و از آنجایی که سطح دسترسی اپلیکیشن های اندرویدی با استفاده از این کلید چک می شه، اگر هکر یک اپلیکیشن سیستمی رو تغییر بده، بدافزار تولید شده از طرف سیستم عامل مجاز به دسترسی به همه فایل های سیستم خواهد بود.

تنها کاری که الان می شه کرد اینه که فقط از گوگل پلی اپلیکیشن ها رو دانلود کنید و به هیچ عنوان از سایت های ناشناخته و یا سرویس های اشتراک گذاری فایل اپلیکیشنی رو دانلود و نصب نکنید.