چند روز پیش لوکاس استفانکو از موسسه ESET در توییتی اعلام کرد که از آدرس جعلی pushfa.com (به جای pushfa.ir) اپهای جعلی و بدافزار توزیع میشود. در ادامه نوشته یکی از دوستان رو خواهید خوند که این ادعا رو بررسی کرده.

دامنه جعلی

در مورد جعلی بودن دامنه com تحقیق شد. در حقیقت این آدرسها جعلی نیستند و هر دو متعلق به یک فرد هستند و به صورت خاص برای فروش عضو تقلبی-جعلی-اجباری ایجاد شدهاند.

مشخصات دامنههای ثبت شده رو در ادامه خواهید دید.

دامنه ir به نام محمد عیاضی و با ایمیل pragma_job@yahoo.com ثبت شده است. مالک دامنه com هم همین مشخصات رو داره.

ایشون سایتهای دیگهای هم ثبت کرده با استفاده از اسم pragma.

اپلیکیشن جعلی

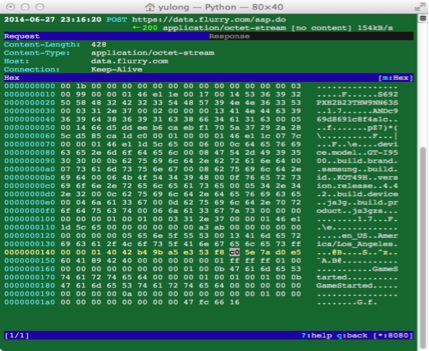

اپپلیکیشن مورد اشاره آقای استفانکو که به آدرس زیر قابل دسترس است، زمان نصب، دو اپلیکیشن دیگه رو هم دانلود و نصب میکند.

1 | pushfa[.]com/download/Bazar.apk |

این اپلیکیشن توسط ۲۵ آنتیویروس در سرویس ویروستوتال، آلوده تشخیص داده شد.

برای بالا رفتن اعضا در گروهها، روش فریب کاربر به این صورت است که کانالهایی برای کاربر ارسال میشوند که ادعای وجود محتوای پ*و*ر*ن دارند که در حقیقت صرف هدایت کاربر به کانال مد نظر بوده و هدف بالا رفتن تعداد اعضای آن کانال است (البته به دلیل اینکه تلگرام سریعا محتوای گفته شده را حذف و کانال حذف میکند). این روش برای عضویت کاربر در کانالهای دیگر و سرقت اطلاعات کاربر ساخته شدهاند.

در موردی دیگر این فرد یک اپلیکیشن با تیتر «فیلم س*و*پ*ر» و نام های متفاوت با ادعای در اختیار قرار دادن محتوای پ*و*ر*ن ایجاد کرده است تا کاربران به نصب این بدافزار ترغیب کند. این اپ اندرویدی دو اپ دیگر را دانلود و نصب می کند. این اپلیکیشنها در ابتدا سعی دارند جزییات ارتباط کاربر و مشخصات سیستم کاربر را دریافت کنند و پس از آن مجموعهای از سرویسها همچون پوش نوتیفیکیشنها (در اینجا استفاده از خدمات سایتی با نام pushe.co) شروع به ارسال تبلیغات میکنند. همچنین با استفاده از ابزارهای دیگری به ایجاد عضویت در کانال های تلگرام و LINE میکنند. بدافزارهای نصب شده از نامها و آیکنهای آشنا همچون مارکت بازار و موبوگرام استفاده میکند و پس از نصب از صفحه اصلی حذف شده اما در پس زمینه فعال است. بررسیها نشان میدهد بدافزارها روی سرور تغییر نام داده میشوند که لیستی از آنها در انتهای مقاله آورده شده است.

1 2 3 4 | MD5 2b125aa795f08111bb5680b0a539a485 998e58c174fd35ef61cd212d62af0f9c 4b21a4e94c7b6a684dd18cb8b7a9e5b5 |

لیست اپهای جعلی

فایلهای قرار گرفته روی سرور که ناخواسته روی دستگاه کاربران نصب میشوند به قرار زیر است.

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 | pushfa[.]com/download/Bazar.apk pushfa[.]com/download/enqg_%D9%85%D9%88%D8%A8%D9%88%DA%AF%D8%B1%D8%A7%D9%85.apk pushfa[.]com/download/18.apk pushfa[.]com/download/ 325962015.apk pushfa[.]com/download/ 317681246.apk pushfa[.]com/download/ 119060012.apk pushfa[.]com/download/ 316154755.apk pushfa[.]com/download/ 201797697.apk pushfa[.]com/download/ 136307179.apk pushfa[.]com/download/ 256214867.apk pushfa[.]com/download/ 122655096.apk pushfa[.]com/download/ 37931108.apk pushfa[.]com/download/ 356314041.apk pushfa[.]com/download/ 306526737.apk pushfa[.]com/download/ 104395770.apk pushfa[.]com/download/ 188535510.apk pushfa[.]com/download/ 308115100.apk pushfa[.]com/download/ 90808886.apk pushfa[.]com/download/ 429794310.apk pushfa[.]com/download/ 273189336.apk pushfa[.]com/download/ 51146877.apk |

پ.ن: این مطلب توسط یکی از دوستان توییتری نوشته شده و به دلیل رعایت حریم خصوصی ایشون، اسمش گفته نشده.