دادههای عظیم در مورد شما چی میدونه؟ خیلی چیزها.

هر وقت که از کامپیوترمون استفاده میکنیم، دست به گوشی میشیم و یا اپلیکیشنی روی تبلتمون باز میکنیم ردهای دیجیتال زیادی از خودمون بهجا میذاریم. مردم تقریبا میدونن که گوگل از جستجوهاشون خبر داره و یا فیسبوک دوستاشون رو میشناسه اما مساله بسیار بزرگتر از اینه.

در ادامه لیست ۲۱ مورد رو مینویسم که دادههای عظیم همین الان در مورد اکثر ما میدونه:

- مسلما گوگل هرچیزی رو که جستجو کردید میدونه. همینطور بینگ، یاهو و یا هر موتور جستجوی دیگهای. سرویسدهنده اینترنتتون هم همه سایتهایی که بازدید کردید رو خبر داره.

- گوگل همچنین سن و جنسیت شما رو خبر داره، حتی اگر شما بهش نگفته باشید. پروفایل تقریبا جامعی از شما داره شامل فهرست علایقتون (میتونید تغییرش بدید) که براساسش بهتون تبلیغ نشون میده.

- فیسبوک میدونه که چه زمانی رابطه شما داره به هم میخوره. براساس فعالیتها و استتوسهایی که میگذارید، فیسبوک با دقت ترسناکی میتونه تشخیص بده که رابطه عاطفی شما داره به پایان میرسه یا خیر.

- گوگل میدونه کجاها رفتید. مخصوصا اگر گوشی اندروید داشته باشید.

- پلیس حداقل در بریتانیا میتونه بفهمه هر لحظه کجای شهر در حال رانندگی استید. پلیس به اطلاعات هزاران دوربین در سراسر کشور دسترسی داره که پلاکها رو خونده و از ماشین و راننده عکس میگیرند. در آمریکا هم شهرهای زیادی دوربینهای ترافیکی دارند که میشه به صورت مشابه استفاده کرد.

- تلفن شما میدونه که با چه سرعتی رانندگی میکنید. (خوشحال باشید که این اطلاعات رو به پلیس نمیده)

- همچنین تلفن شما میهونه نتیجه بگیره که محل کار و اقامت شما کجاست.

- اینترنت میدونه که گربه شما کجا زندگی میکنه. با استفاده از اطلاعات جغرافیایی مخفی در عکس که با انتشار عکس گربهتون در اینستاگرام و شبکههای اجتماعی دیگه منتشر میکنید، محل گربه شما مشخص میشه.

- موسسه کارت اعتباری شما میدونه چی میخرید. مسلمه که موسسه کارت اعتباری شما میدونه که چی و از کجا خرید میکنید اما نگرانی اونجاست که این اطلاعات روی اعتبار شما تاثیر بگذارن. میتونن بر اساس اطلاعات خرید شما تصمیم بگیرند که اعتبار شما ریسک داره یا نه.

- فروشگاه خاروبار شما میدونه که چه برندی رو دوست دارید. اونها در ازا هر پوینت، کوهی از اطلاعات علایق و اولویتهای شما جمعآوری میکنن. فروشگاههای زنجیرهای از این اطلاعات برای شخصی کردن تجربه شما وقتی که از وبسایتشون بازدید میکنید و یا در کوپنهای تخیفی که بهتون میدن استفاده میکنن.

- منابع انسانی میدونه که شما چه زمانی میخواید استعفا بدید. یک شرکت ساخت نرمافزار منابع انسانی به نام Workday الگوریتمی رو تست میکنه که با بررسی متن اسناد، پیشبینی میکنه کدوم کارمند احتمالا فصد استعفا داره.

- اگر شما باردار باشید، فروشگاه زنجیرهای تارگت میفهمه. حتی پیش از اینکه افراد خانواده خبردار بشن.

- یوتیوب میدونه که چه ویدویی رو تماشا کردید. حتی میدونه که چه ویدیویی رو جستجو کردید.

- آمازون میدونه چی دوست دارید بخونید. نتفلیکس میدونه چی دوست دارید ببینید. حتی کتابخونه عمومی میدونه چه نوع رسانهای رو دوست دارید که استفاده کنید.

- اپل و گوگل میدونن که از سیری و کورتانا چی پرسیدید.

- باربی فرزندتون به شرکت متل میگه که اون و فرزندتون چیا به هم گفتن.

- در برخی شهرهای بزرگ مثل شیکاگو و کانزاس سیتی، قبل از انجام جرم پلیس میدونه شما قراره جرمی رو مرتکب بشید.

- بیمه ماشین شما میدونه کی و کجا رانندگی کردید و ممکنه به خاطرش جریمه بشید حتی اگر درخواست جبران خسارت نکرده باشید.

- دلالهای اطلاعات به شرکتهای بیاخلاق کمک میکنند تا مشتریهای آسیبپذیر رو شناسایی کنند. برای مثال ممکنه جمعیتی رو به عنوان آسیبدیده مالی معرفی کنند و براشون تبلیغ وامهای کوتاهمدت پربهره بفرستند.

- فیسبوک با بررسی اطلاعات لایکهای شما میدونه که هوش شما چقدره، جقدر از زندگیتون راضیید و آیا از نظر حسی تعادل دارید یا خیر.

- اپلیکیشنهایی که نصب کردید ممکته به اطلاعات خیلی زیادی دسترسی داشته باشند. بازی انگری بیردز به فهرست اطلاعات تماس و موقعیت مکانی شما دسترسی داره. بازی Bejeweled شماره تلفن شما رو میدونه. بعضی اپها حتی اجازه دسترسی به میکروفون رو میگیرن تا زمان استفاده ازشون، صدای محیط رو ضبط کنن.

این فهرست فقط بخشی از توده یخ شناوره. هرچقدر بیشتر میفهمیم که دادههای عظیم چه منافعی برای ما دارن، اطلاعات بیشتر و بیشتری از خودمون منتشر میکنیم. مثلا اپلیکیشن Health آیفون اطلاعات بسیار شخصی از وضعیت سلامت ما رو جمعآوری میکنه. به عنوان مشتری، به ما مربوطه که حواسمون باشه چه زمانی، چه چیزی رو به چه کسی میدیم. دوست دارم که نظر شما رو در مورد این موضوع بدونم.

پن:

نوشته بالا ترجمه آزادی بود از مقالهای در فوربس. اشاره به دادههای عظیم به عنوان یک موجود، توی مقاله بود و میدونم بهش نقد دارید 🙂

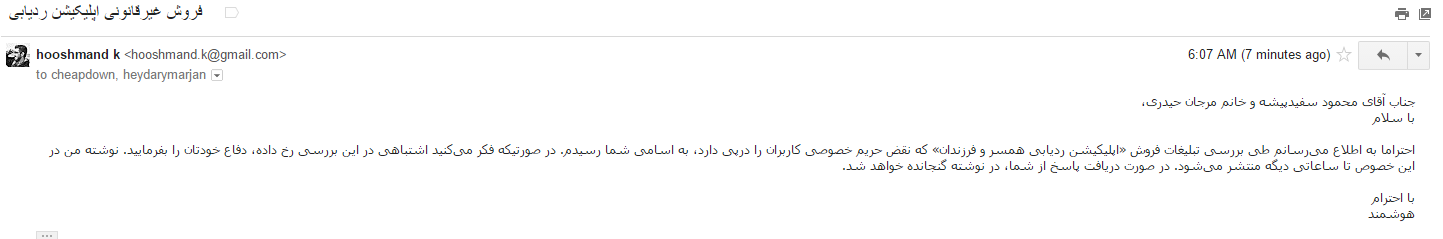

هرچند که تمرکز این نوشته روی اروپا و آمریکا بود اما مساله اطلاعات شخصی داره گریبانگیر ما هم میشه. شرکتهای تبلیغاتی به تبع آشنایی با روشهای روز دنیا دارند خودشون رو مجهز میکنند. مشکل اینجاست که در کشور ما تا حالا نه قوانین مناسبی برای تعیین حقوق و مسئولیتها در این بخش وضع شده و نه نهادهای نظارتی، نقش خودشون رو انجام دادند. اسپمرها به راحتی به دیتابیس «شرکتهای معتبر» دسترسی دارند، کارمندان شرکتها اطلاعات رو خارج میکنند و «بیزینش» خودشون رو باهاش راه میاندازن و نهایت اعتراض افراد از طریق شبکههای اجتماعی مثل توییتر بوده.

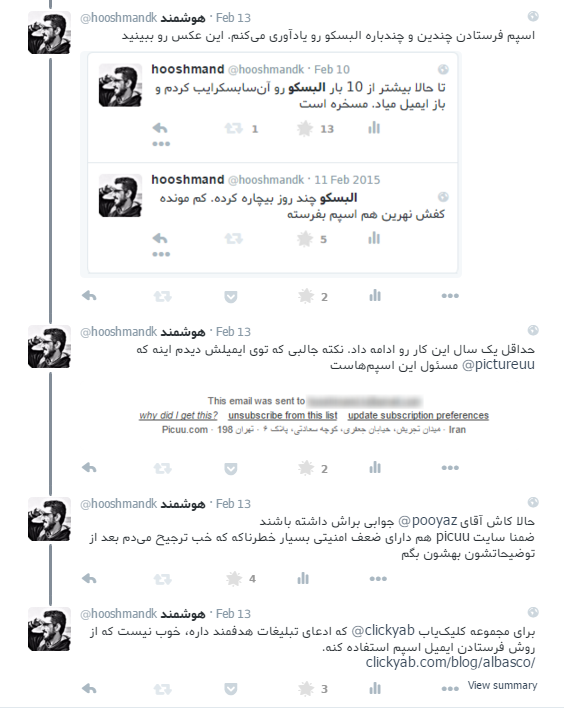

برای نمونه شرکتی مثل البسکو بارها برای من اسپم فرستاده، با وجود درخواست برای عدم ارسال، اسپم تکرار شده و با بررسی بیشتر متوجه شدم که ایمیل من رو از مجموعه pictureuu گرفتند و خودم هیچوقت مستقیم عضو سایت یا خبرنامهشون نشدم. هر دو مجموعه یک جورهایی وابسته به شرکت تبلیعاتی clickyab اند. با وجود اعتراض به این مساله به کلیکیاب و مدیر این مجموعه در توییتر، پاسخی دریافت نکردم.

شما هم از تجاربتون بگید. از پیشنهادتون برای اصلاح وضع موجود و استفاده بهینه از تکنولوژی.