در روزهای اخیر بحثهای زیادی شد در توییتر در مورد لزوم یا عدم لزوم «واقعی بودن» اکانتها. نظر من در مورد این موضوع محدود نبود که بتونم در توییت بگنجونمش. در این پست در دفاع از «حق ناشناس ماندن» مینویسم.

حق ناشناس ماندن به مثابه حقوق بشر:

آزادی بیان از جمله حقوق بشریه که دولتها و قدرتهای دیگه همواره سعی میکنند مخدوشش کنند. این «قدرت» میتونه حتی قدرت فرهنگ و خواست اکثریت باشه که بخواد اقلیت رو محدود و حذف بکنه.

حضور در «فضای مجازی» بخش جدایی نشدنی از نحوه زیست امروزه است. اکانتهای شبکههای اجتماعی بخشی از هویت ما و یا چیزی است که میخواهیم از خودمون به نمایش بگذاریم و یا در موردش حرف بزنیم. غیر از اکانتهای شخصی، بخش زیادی از حرکتهای اجتماعی و خبررسانیها از طریق همین شبکههای اجتماعی و اپلیکیشنهای پیامرسان صورت میگیره. اون «قدرت»هایی که در موردشون گفتم در همه دنیا، و نه فقط کشورهای همسایه برای مثال، با قدرتمند شدن تکتک آدمها و اقلیتها و تغییراتی که این توازن قوا با خودش میاره مشکل دارند و سعی میکنند به صورت رسمی یا غیر رسمی این ابزار جدید رو از کار بندازند.

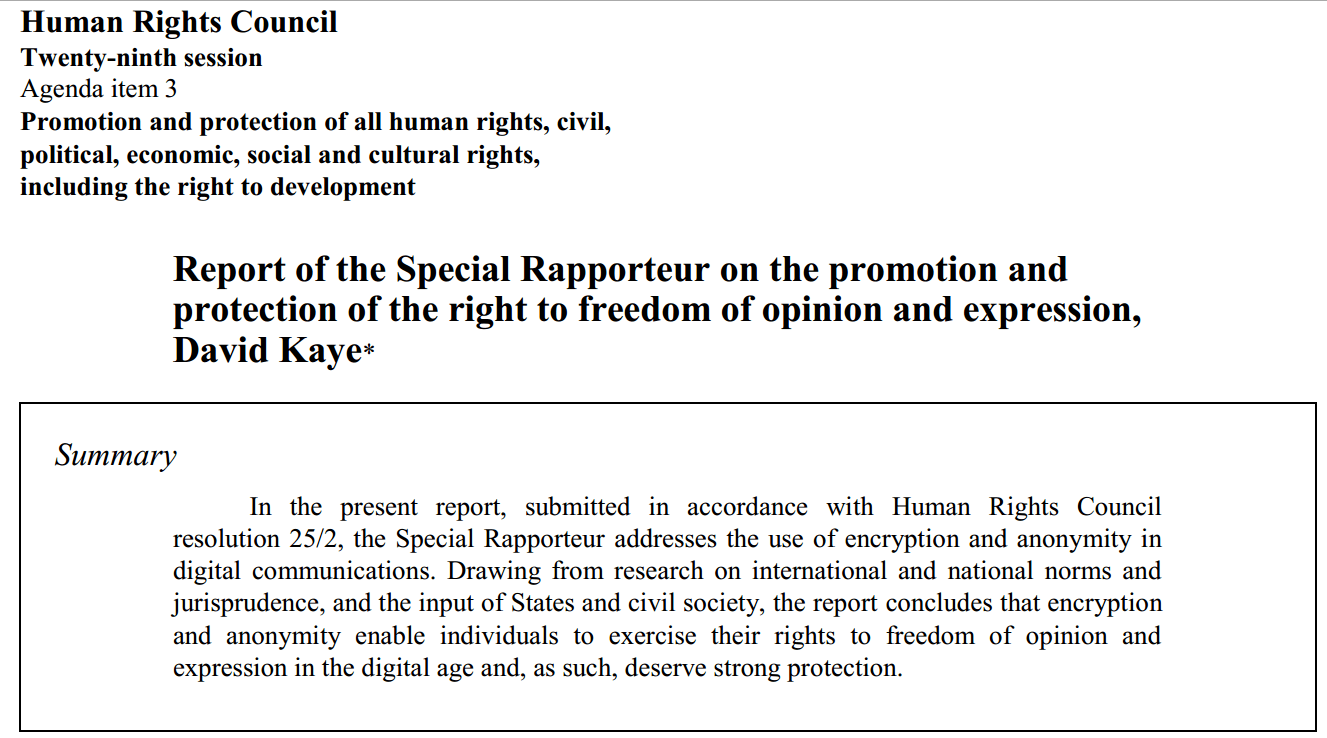

به همین دلایل بود که گزارشگر ویژه کمیساریای عالی سازمان ملل در این مورد تحقیق کرد و در گزارشی اعلام کرد که رمزگذاری و ناشناسی، افراد رو قادر میکنه که از حق آزادی عقیده و بیان استفاده بکنند، بنابراین باید قویا حفاظت شوند.

در جای دیگهای از گزارش گفته (نقل از دویچهوله): «دولتها نباید رمزگذاری و ناشناس ماندن در اینترنت را که پیشنیاز تامین آزادی بیان و اندیشهاند٬ محدود کنند. مانعتراشی در برابر این ضروریات٬ غیرضروری و نامطلوب است. دولتها باید از همه اقداماتی که امنیت افراد را تضعیف میکند٬ خودداری کنند. گذشته از این٬ دولتها باید از احراز هویت کاربران به عنوان پیششرط دسترسی به ارتباطات و سرویسهای آنلاین و نیز ثبت سیمکارتها برای کاربران موبایل بپرهیزند.»

هرچند این گزارش از حق افراد در برابر دولتها گفته، من این رو گسترش میدم به حق همه افراد و مخصوصا اقلیتها، در برابر همه قدرتها، از جمله فرهنگ غالب جامعه.

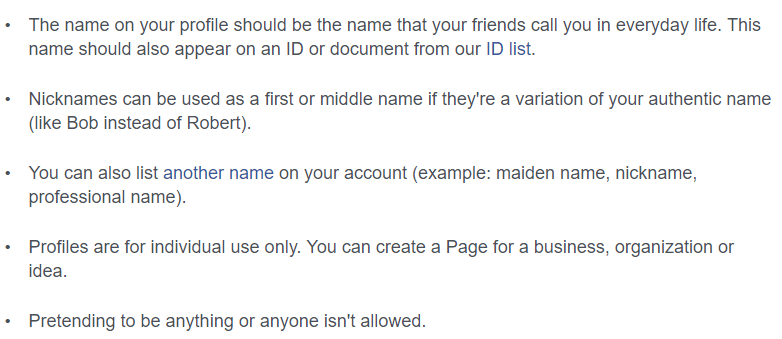

سرویسهای اجتماعی مختلف، سیاستهای متفاوتی در مورد شناسههای کاربری دارند. برای مثال گوگلپلاس و فیسبوک قوانین سفت و سختتری داشتند و دارند برای استفاده از اسم واقعی و در عوض کاربران توییتر در انتخاب نام کاربری کاملا آزادند (مگر در بحث دزدی هویت و یا نام شرکتهای معروف). تفاوت این سرویسها در دورنمایی است که از شبکههای کاربری خود دارند.

قوانین نام کاربری در فیسبوک، افراد رو مجبور میکنه که از اسمی استفاده کنند که دوستانشون در زندگی روزانه به همون نام میشناسنشون و باید روی یک مدرک شناسیی قید شده باشه.

این قوانین همیشه مورد نقد بوده و سال ۲۰۱۵ پس از کش و قوسهای قانونی، فیسبوک یه سری موارد رو تغییر داد و در برخی حالتها، نام مستعار رو به رسمیت شناخت. سال ۲۰۱۵ فیسبوک در بیانیهای گفت همچنان قوانین پیشین رو داره اما میدونه که قوانین باید به کار همه بیاد مخصوصا کسانی که در معرض تبعیضند و یا به حاشیه رانده شدند. در تغییرات جدید فیسبوک، گزارش افراد برای استفاده از اسامی تقلبی سختتر شده و شکایتکننده باید دلایل خودش رو اعلام بکنه. شکایت شده هم میتونه شرایطش رو بگه، برای مثال خطر آزار و اذیت و یا LGBTQ بودن. همچنین قبلا فیسبوک میتونست نام افراد رو تغییر بده و الان نمیتونه.

در مورد توییتر شرایط فرق میکنه. توییتر رسما در بخش پشتیبانی نوشته که حق آزادی بیان کاربران رو به رسمیت میشناسه و اکانتهای طنز و کنایی و طرفدار افراد هم امکان ساخته شدن دارند. در توییتر، کاربران مسئول محتوایی هستند که منتشر میکنند و نامشون مهم نیست. توییتر بر اساس «شهرت» و «نفوذ» کاربرها بنا شده و نه نام واقعی. هرچند که با در نظر گرفتن نشانهای، اکانت رسمی افراد مشهور رو تایید میکنه تا مخاطب در این زمینه اطمینان داشته باشه. همچنین تجربه من نشون میده غالبا، داشتن نام و نشان واقعی، کاربر رو موجهتر میکنه و تاثیر مثبتی بر مخاطبین داره.

حق ناشناس ماندن، شمشیر دو لبه:

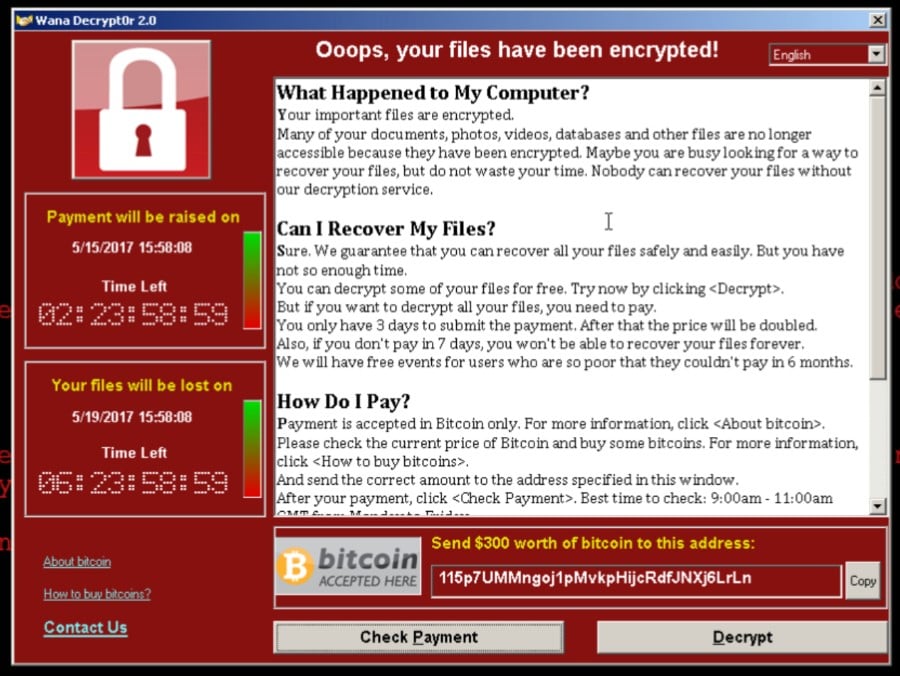

ناشناسی در اینترت، مانند رمزنگاری، ابزارند برای کاربرها. این ابزارها مثل هر ابزار دیگهای میتونه کارکرد متفاوتی داشته باشه، بسته به اینکه کی داره ازشون استفاده میکنه. برای مثال رمزنگاری به کار افراد عادی میاد برای افزایش امنیت، به کار روزنامهنگاران و فعالان میاد برای دور موندن از جاسوسیهای سازمانهای دولتی مثل NSA و البته میتونه توسط تروریستها سواستفاده بشه برای مخفی نگهداشتن حرفها و برنامههاشون. اینکه یک ابزار ممکنه مورد سواستفاده قرار بگیره، الزامی برای از بین بردن اون ابزار نیست.

در بحث ناشناس موندن در اینترنت هم همین مساله وجود داره. بسیار پیش میاد که اکانتهایی ساخته میشه در سرویسی مثل توییتر که قصدش آزار و اذیت، توهین، انتشار اطلاعات دروغ و مخرب و نمونههای دیگه است. سرویسی مثل توییتر روشهایی برای کنترل این موارد با کمک کاربرهای دیگه داره. کاربرها مواردی که میبینند رو گزارش میکنند و پشتیانی توییتر بهشون رسیدگی میکنه.

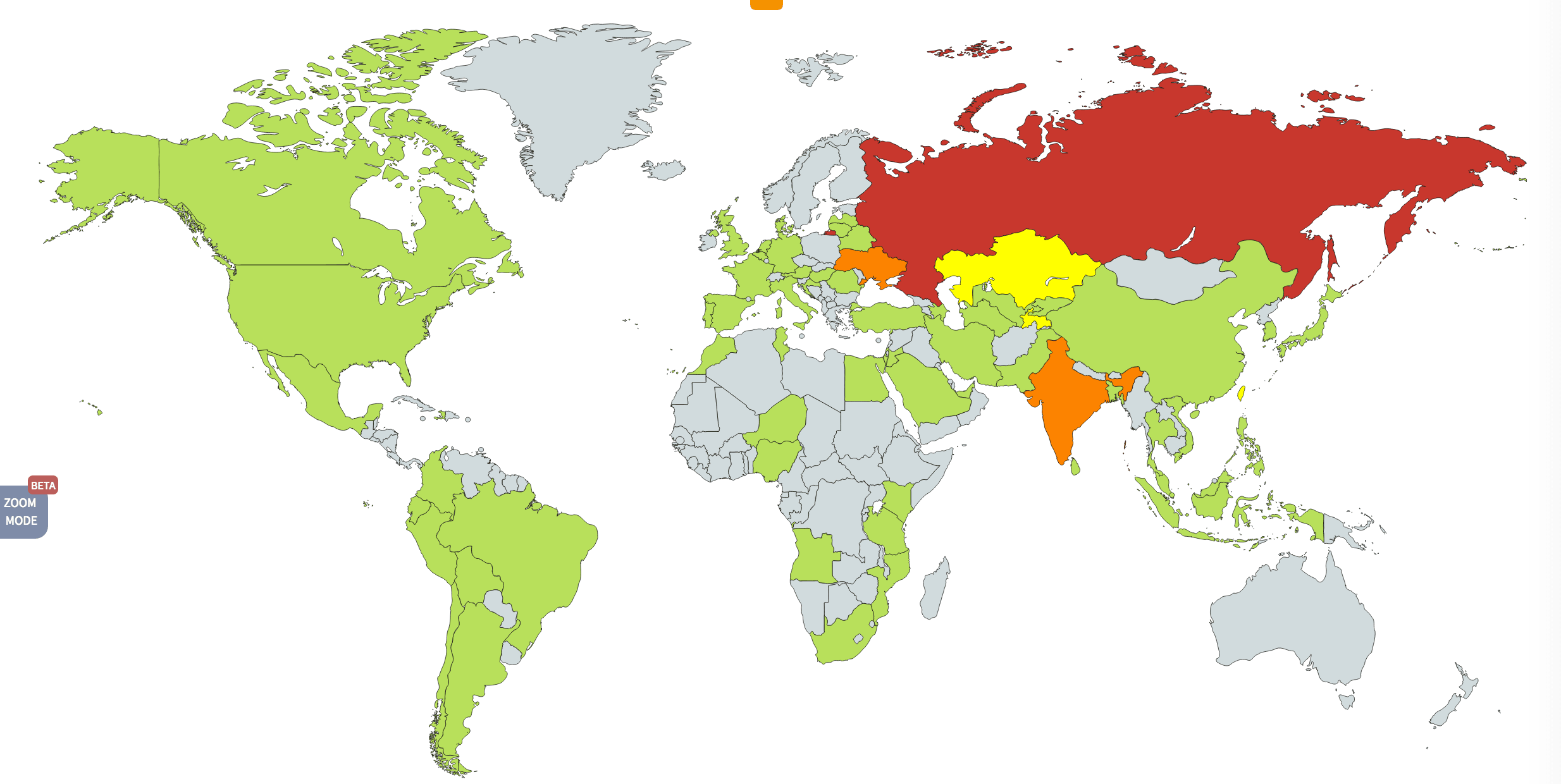

این آزادی بیان و حق ناشناسی، میتونه در مواردی مورد سواستفاده دولتی قرار بگیره. در واقع کسی که قرار بود دنبال ایجاد محدودیت باشه، از این امکان برای افزایش قدرت سواستفاده میکنه. از مهمترین نمونهها میشه به کمک سایبری شبکههای کاربران تقلبی روسی در انتخابات سال ۲۰۱۶ آمریکا به یکی از کاندیداها اشاره کرد. [ref]نقش شبکه رباتهای روسیه در انتخابات آمریکا[/ref]

همچنین شاهد استفاده گسترده از اکانتهای تقلبی در انتخابات ریاست جمهوری سال ۱۳۹۶ ایران بودیم. [ref]استفاده از فناوری جدید در تبلیغات انتخاباتی[/ref]

حضور این کاربرهای تقلبی، مزاحمین و رباتها بسیار آسیبزاست. هم افراد ممکنه هدف آزار و اذیت قرار بگیرند و هم قدرتهای سیاسی/اقتصادی/اجتماعی ممکنه از این ابزار استفاده بکنند برای تاثیر بر فرهنگ و سیاست و حتی سرکوب واقعیت. چندین راه برای برخورد با این سواستفاده و قویتر نگهداشتن افراد و جامعه به ذهن من میرسه.

اول اینکه ما کاربرها، خودمون رو مسئول بدونیم در برابر دیگران. در مقابل آزارهای هماهنگ شده و هدفدار و حتی موردی، سکوت نکنیم و در کمترین حالت به سرویسدهنده گزارش بدیم و در حالت بهتر، در کنار هدف این حملهها بایستیم و ازش حمایت کنیم.

راه دیگه اینه که کسانی که توانایی فنی لازم رو دارند با تحلیل شبکههای کاربری، موارد نقض سیستماتیک رو شناسایی و گزارش کنند. اخیرا یک گروه کارشناس امنیتی، مجموعه ۹۰ هزار ربات تبلیغی در جهت فریب کاربرها عمل میکردند رو شناسایی کردند. با معرفی به توییتر، این اکانتها حذف شدند. [ref]حذف ۹۰ هزار ربات تبلیغاتی در توییتر[/ref]

در پایان باید بگم قصد داشتم این نوشته رو در کوتاهترین حد ممکن بنویسم و فقط جنبه شرکت در بحثی داشت که برای من مهم بود و فکر میکنم با همفکری میتونیم همگی تجربه بهتری در شبکههای اجتماعی داشته باشیم. از شما هم دعوت میکنم چه اینجا در کامنتها، چه در اکانتهای شبکههای اجتماعیتون و چه در سایت و وبلاگی اگر دارید، در این مورد نظرتون رو بگید و روشهای حل مشکل رو به اشتراک بگذارید.