سال گذشته مقالهای نوشتم در مورد استفاده از رمزنگاری در القاعده. ترس روزافزون از حملات تروریستی در کشورهای اروپایی و آمریکایی سبب شده که دولتها به بهانه جلوگیری از این حملات در پی ممنوعیت استفاده از رمزنگاری و یا تضعیفش باشند. فیلم تبلیغی داعش و تهدید کشورهایی که از “کفر” حمایت میکنند، بهانهای شد که مجددا به این موضوع بپردازم.

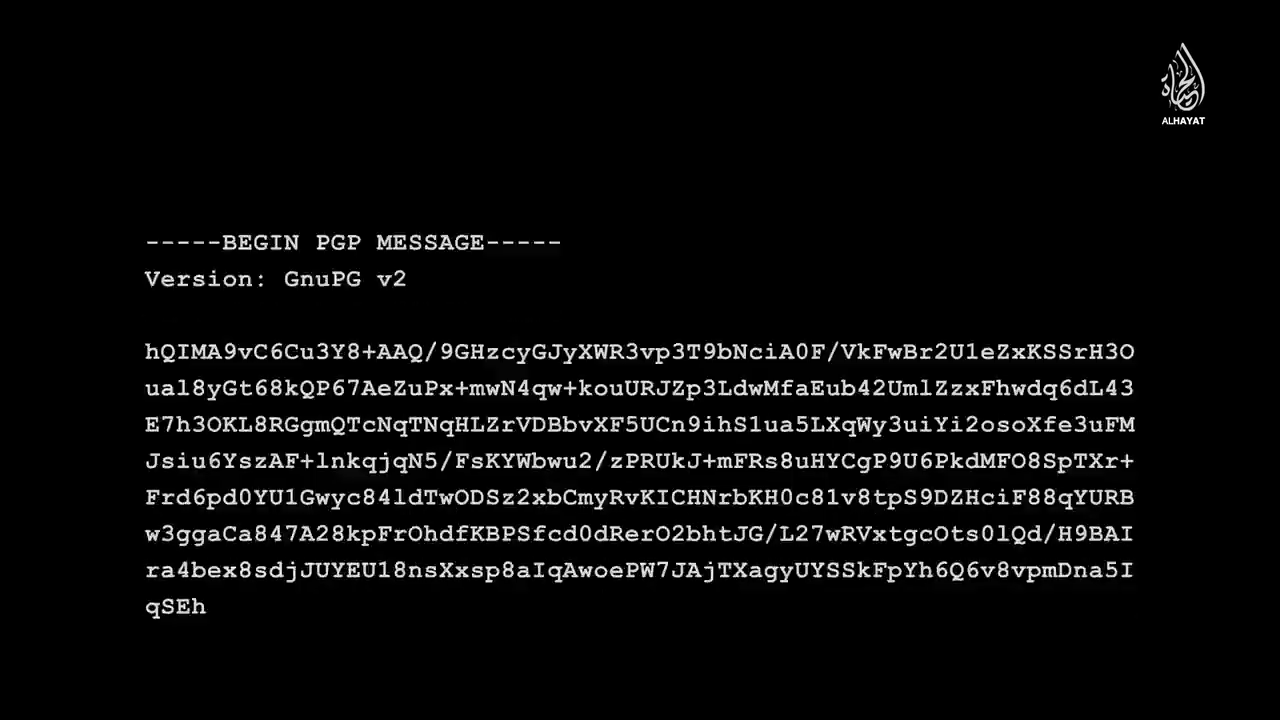

در بخشی از ویدئوی گروه داعش، تصویری از یک ایمیل رمزنگاری شده میبینیم.

متن کامل این پیام:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 | ---—-BEGIN PGP MESSAGE----- Version: GnuPG v2 hQIMA9vC6Cu3Y8+AAQ/9GHzcyGJyXWR3vp3T9chiAOF/VkaBrZUlerKSSrH3O ual8yGt68kQP67AeZqu+mwN4qw+kouURJZp3deMfaEub42Umlzszhwdq6dL43 E7h3OKL8RGngTchTNqHLZrVDBvaFSUCn9ihS1ua5LXqu3uiYi2oszfe3uFM Jsiu6YszAF+1nkqjqNS/FsKYwauZ/zPRUkJ+mFRs8uHYCgP9U6PdeFOBSpTXr+ Frd6pd0YU1Gwyc84ldTwODSszmevaKICHNrbKHOcBlvBtpS9DZHciF88qYURB w3ggaCa847A28karOhdeBPSfchdRerOthtJG/LZ7wRthchtsOle/H9BAI ra4bex8sdjJUYEUl8nsXxsp8anAwoePW7JAjTXagyUYSSkaYh6Q6v8vmena5I qSEhAusCochQ/F5J9o+85jBQG4ththu50CMR29BchoV1pLRYh3ngsEG2mn8 EMthdncJ+qNDwaG2TVu9Pynw5HYTAdeA1HiOxZ1quvU44SFgGSer27waa2 L90m80bYquV66DA9/xT2y0xAX3SuWOSXsi+uqioAhdo+140Eth77CqXUEIrme idwx+FDv9KhBPsnT8HC/cMEUz+5beSULBOTDNTQt6YCarG50PngxkkdngssPS wJUBtKC7Fx3Tc1c1PSImv+WO3DTF9V41NquyvVA8DoDEMUOJKHLLS6DloFImLAE nglHZ/yMN+hEF+AKWOpGAg3Eyfpb3IC/waI4TOIfG71E0q+ich6w3DQZk00vP j52092IVKNf19h50LquL1Zulzn30erXBWNGan3NJ8802/jcgpudXD+DGWgIeP X3XL4denHyLPVzl6wtts7TwHHf2twaknaGhuROBWXz+rI/anSRy9Iqa7t1tng wQTubedN3tdFsOAy8hUvZSyJQ3NLpdNerttePaTQ5PzOoprTTq0d4bClthoT vaQlNTMlDehYAHscbe4D7bN2M2fnxUMQEthFYRZDUSMPCTyjHBTgX3DwEMAdY mkadYxczOKOKEL22CvSMa7aHAC5th1iHj+cF4jN1t4uLCinxOngsz+G+GqT meYOimS/g== =UmHe —--—-END PGP MESSAGE----- You need a passphrase to unlock the secret key for user “******* * II 4096-bit RSA key, ID 64399660, created 2015-11—16 (main key ID 1 5480H76) pgp: encrypted with 4096-bit RSA key, ID 64399660, created 2015- 11—16 |

اگر با pgpdump این متن رو چک کنیم ID کلید عمومی رو خواهیم دید:

1 2 3 4 5 6 7 8 9 10 | Old: Public-Key Encrypted Session Key Packet(tag 1)(524 bytes) New version(3) Key ID - 0xDBC2E82BB763CF80 Pub alg - RSA Encrypt or Sign(pub 1) RSA m^e mod n(4093 bits) - ... -> m = sym alg(1 byte) + checksum(2 bytes) + PKCS-1 block type 02 New: Symmetrically Encrypted and MDC Packet(tag 18)(341 bytes) Ver 1 Encrypted data [sym alg is specified in pub-key encrypted session key] (plain text + MDC SHA1(20 bytes)) |

شاید هیچ وقت نفهمیم که متن اصلی این ایمیل چی بوده اما طبق ادعای این ویدئو، تاریخ و محل حملههای پاریس از طریق این ایمیل به گروههای اجرایی اطلاع داده شده.

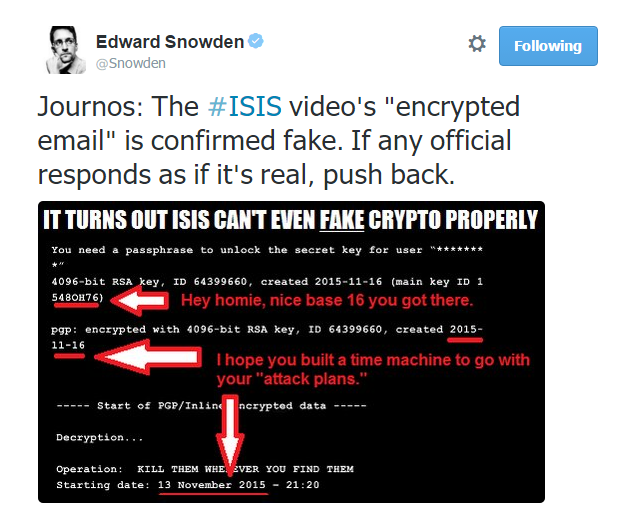

اسنودن معتقده که این ایمیل تقلبیه و به درستی به عدم هماهنگی تاریخ ها اشاره میکنه:

همونطور که میبینید تاریخ ارسال ایمیل بعد از تاریخ انجام حمله است. همچنین فرمت main key ID صحیح نیست. اما میشه به دستکاری اطلاعات دیگه استناد کرد (مثل ناخوانا کردن user و پسورد) و گفت این بخش از اطلاعات هم دستکاری شده تا از شناسایی جلوگیری کنند.

بحث واقعی یا غیرواقعی بودن این ایمیل ممکنه نهایتا به جایی نرسه اما تاکید داعش در پایان همین ویدئو بر ارسال ایمیل رمزنگاری شدهی دیگهای که محل حملههای بعدی رو مشخص کرده، می تونه به موج مقاومت دولتیها و سازمانهای جاسوسی در برابر رمزنگاری، دامن بزنه. فراموش نکنیم که “رمزنگاری” یا به طور خاص رمزنگاری end to end که سبب می شه کسی غیر از طرفین ارسالکننده و دریافتکننده پیام، توانایی خوندن اون رو نداشته باشه، تکنولوژی عجیبی نیست و خوشبختانه داره استفاده روزمره پیدا میکنه. نمونه اون رو در secret chat اپلیکیشن تلگرام میبینیم و نمونه موفقترش رو در نرمافزارهایی مثل سیگنال و chatsecure میبینیم. نکته اینجاست که اگر “آدمهای بد” میتونن از ابزار خوب استفاده کنن، چرا مردم عادی نتونن؟ و اگر استفاده نمیکنن هم که صورت مساله پاک میشه و دلیلی برای محدودیتش نیست. یادمون نره که با وجود همه این پولهای خرج شده برای نظارت بر اطلاعات عمومی و خصوصی مردم، مهاجمان پاریس از تلفنهای عادی استفاده کرده و با sms در مورد حمله صحبت کرده بودند و هیچ سازمانی متوجه نشد.

غیر از سازمانهای جاسوسی، شرکتهایی مثل گوگل هم علاقه چندانی به همهگیر شدن این روشهای رمزنگاری ندارند و به صورت پیشفرض در سرویسهای خودشون استفاده نمیکنند، چرا که بخشی از درآمدشون از تحلیل پیامهای رد و بدل شده و هدفدهی تبلیغاته.

در پست دیگری، از رمزنگاری و سطح امنیتی اپلیکیشنهای استفاده شده در گروه هایی مثل داعش خواهم نوشت.

پینوشت:

مقاله خانم مهسا علیمردانی کمک زیادی کرد به نوشتن این پست.

https://advox.globalvoices.org/2016/01/25/is-isis-trying-to-manipulate-the-crypto-debate-tech-experts-debunk-encrypted-email-video/