همه سال در این بازه زمانی، ساکنین کانادا در التهاب اعلام وضعیت مالی به Canada Revenue Agency (سازمان درآمد کانادا) بوده و فرم به دست در حال تکمیل و ارسال اطلاعات مالیشونند. به دلیل تعدد فرمها، بعضی موسسات مالی شکل گرفتند که کار دریافت اطلاعات خام و تکمیل فرمها رو توسط اپلیکیشنهای دسکتاپ یا اینترنتی، انجام میدن. سوال برای من پیش اومد که آیا خطر نشت اطلاعات حیاتی این افراد وجود نداره؟ بنابراین سرویس ufle رو بررسی کوتاه کردم. این سرویس در لیست مورد تایید سازمان دولتی مربوطه قرار داره و طبق اعلام خودشون بیش از یک میلیون کاربر داره.

هرچند صفحه اصلی سایت به صورت پیشفرض از https استفاده نمیکنه و دلیلش رو نمیدونم اما زمان ساخت اکانت و ورود اطلاعات، کاربرها وارد زیردامنه https://secure.ufile.ca میشوند که به نظر میرسه امنیت لازم رو داره. با توجه به اینکه مجوز تستنفوذ رو نداشتم، به محیط کاربری و بررسی کلی سایت بسنده کردم.

وجود مشکل در قدم اول خودش رو نشون داد. امکان انتخاب پسورد ۱۲۳۴۵۶۷۸ که نمایشگر سایت اون رو پسورد متوسطی اعلام میکرد. ممنوعیت استفاده از همچین پسوردهایی، جزو بدیهیات مدیرت سایتی با اطلاعات حساسه.

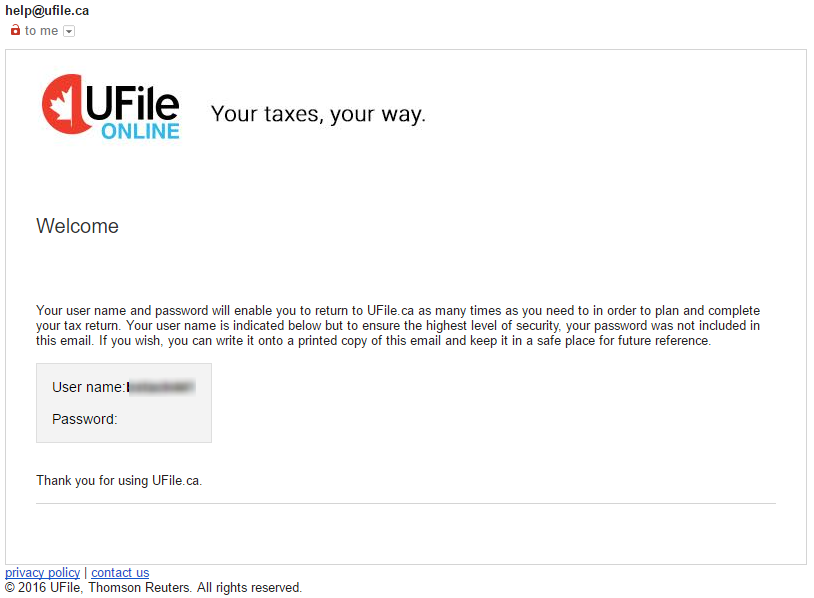

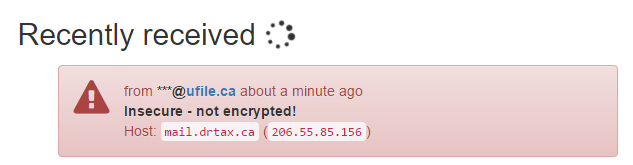

ایمیل تایید ساخته شدن اکانت که به دستم رسید، مشکل بعدی خودش رو نشون داد. پسورد رو ایمیل نکرده بودند که کار درستی است اما قفل قرمز رنگ گوشه تصویر نشون میده که گوگل این ایمیل رو بدون رمزنگاری دریافت کرده.

اون قفل قرمز، یکی از کارهای جدید گوگله که نشون میده سرویس ایمیلی که دارید باهاش مکاتبه میکنید از STARTTLS استفاده میکنه یا خیر. کوتاه اگر بخوام بگم کاری که STARTTLS برای ایمیل انجام میده، شبیه کاریه که https در صفحات وب انجام میده. در واقع از انتقال اطلاعات به صورت ساده و قابل خوندن برای همه، جلوگیری میکنه و امکان دستکاری اطلاعات و یا دزدیدنشون رو به دیگران نمیده. در غیر اینصورت هرکسی که در مسیر رد و بدل اطلاعات باشه، کنترل کامل روش خواهد داشت. مثل اینکه سایتی رو بدون https باز کنید و سرویسدهنده اینترنت، شرکت زیرساخت و حتی کسی که کنترل مودم شما رو داره، میتونه متن سایتهایی که بازدید کرده باشید رو خبر داشته باشه. در مورد ایمیل هم در صورت عدم استفاده از STARTTLS، همه واسطههای رد و بدل اطلاعات میتونند متن ایمیل رو بخونند و یا حتی تغییر بدن.

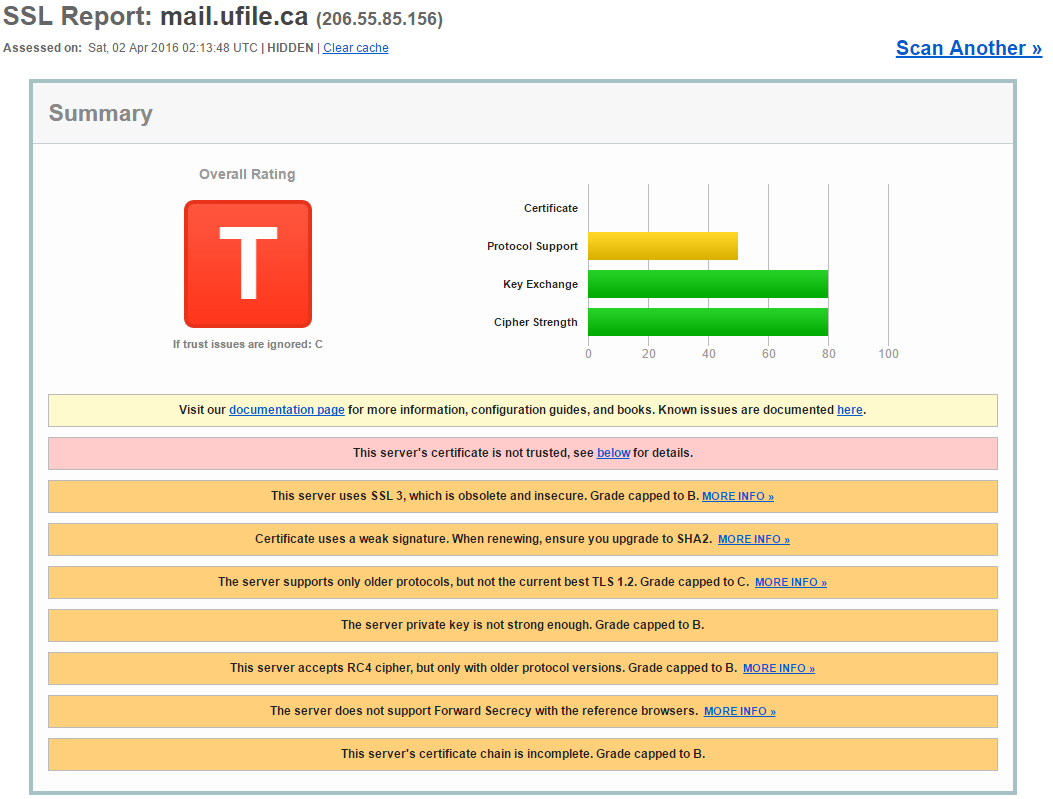

بررسی بیشتر نشون داد که گوگل حق داشته که اخطار بده.

آدرس سرور میل این سایت mail.ufile.ca است که سرتیفیکت استفاده شده روی این آدرس ۶ سال پیش منقضی شده. هرچند این سرتیفیکت برای سرویس ایمیل استفاده نشده.

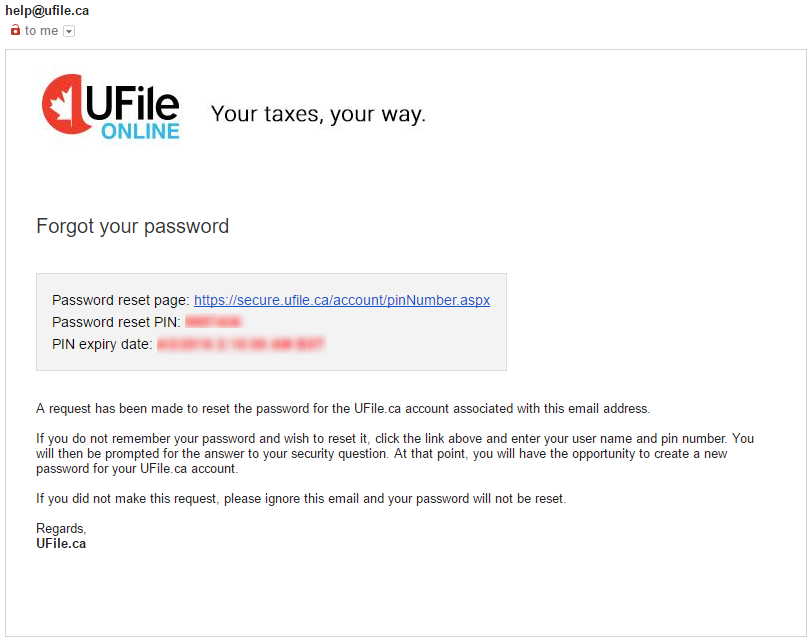

اجازه بدید مثل یک هکر فکر کنیم و فرض کنیم به زیرساختی دسترسی داریم که میتونیم ایمیلهای ورودی و خروجی به این سرور رو مشاهده کنیم، چطور میشه سواستفاده کرد؟ در نظر بگیریم که پسورد هم ارسال نمیشه. من رفتم سراغ گزینه فراموشی پسورد. با اعلام این گزینه، ایمیل زیر رو دریافت کردم.

هکر (یا هر کس دیگه) میتونه با دیدن این ایمیل، به آدرس گفته شده بره و قبل از استفاده من از PIN ارسال شده، پسوردم رو تغییر بده و وارد اکانت بشه.

غیر از تغییر رمز، کلیه ایمیلهای پشتیبانی که میتونه شامل هر اطلاعاتی بشه هم از همین سرویس ایمیل استفاده میکنه.

نکته:

اگر از آدرسی ایمیل گرفتید و این نشانگر قفل قرمز رو در جیمیل دیدید، از کسی که بهتون ایمیل زده بخواید که از سرویس بهتری استفاده کنه چون امکان نشت اطلاعات وجود داره. همچنین از ارسال اطلاعات حساس به اون سرویس خاص جلوگیری کنید و یا از رمزگزاری PGP استفاده کنید تا اطلاعات رو از دید دیگران مخفی کنید.

راه درستتر ایمیل فراموشی رمز عبور چیه؟ این که این کارو با ایمیل STARTTLSدار بفرسته؟ یا اگر با ایمیل امن هم بفرسته باز این مشکل پابرجاست؟

اگر STARTTLS استفاده کنه خوبه. راه امنترش میشه اون کاری که فیسبوک هم انجام داده. کلید PGP کاربر رو میگیره و براش ایمیل رو انکریپت میکنه و میفرسته. اینحوری حتی اگر ایمیل کسی هک بشه، اکانتهای متصل بهش ریست پسورد و بعد هک نمیشن

این لینک رو ببین:

https://www.facebook.com/notes/protect-the-graph/securing-email-communications-from-facebook/1611941762379302/

Pingback: بررسی وضعیت سرویسهای ایمیل ایرانی - Scriptics